树叶云应用安全怎么跟开发优先配合起来,找个适应的模式才行

- 问答

- 2025-12-28 02:25:06

- 5

树叶云应用安全要跟开发优先配合起来,找个适应的模式才行,这个想法本身就点出了现在很多公司面临的核心难题,安全团队觉得开发团队跑得太快,只顾着上线新功能,留下的安全漏洞像满地芝麻,捡都捡不完;开发团队又觉得安全团队是“拦路虎”,总是在项目最后关头跳出来说这不行那不行,导致延期,双方都很委屈,打破这个僵局,关键不是谁迁就谁,而是找到一个大家都能接受、都觉得“舒服”的协作节奏,这就像两个人跳舞,步子得踩到一个点上。

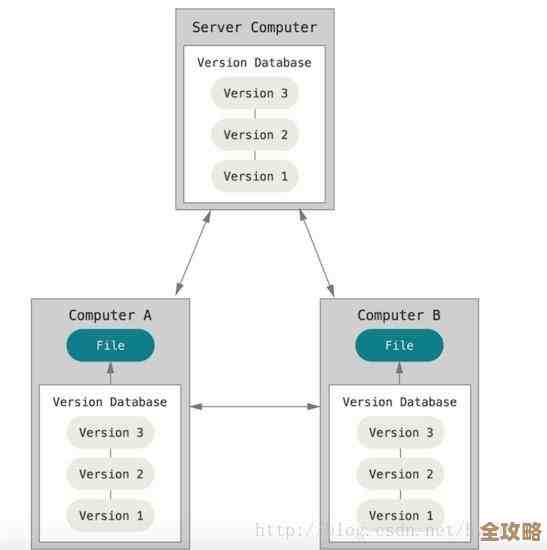

最要紧的是改变“安全是最后一道关卡”的旧观念,不能等代码都写完了,甚至要上线测试了,才把安全人员叫过来做个扫描,然后对着几百上千个漏洞报告大眼瞪小眼,这种模式注定会引起冲突,安全的思维必须往前挪,一直挪到项目最开始的需求分析和设计阶段,安全团队的人要早点参与进来,和产品经理、架构师、开发负责人一起开会,在讨论一个新功能“用户可以通过微信扫码登录”时,安全人员就可以提前提出问题:这个扫码的过程是怎么保证安全的?会不会被中间人攻击?用户的微信凭证在我们服务器上怎么存?存多久?这些问题在设计阶段解决,可能只需要调整一下架构图,或者换一个更安全的库;但如果等到代码写完了再改,可能就是伤筋动骨的大手术了,这叫“安全左移”,把问题消灭在萌芽状态。

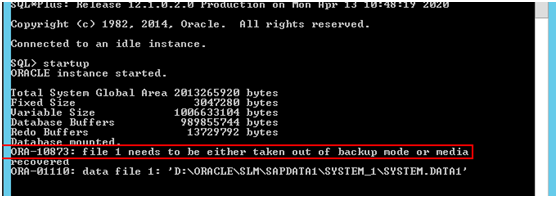

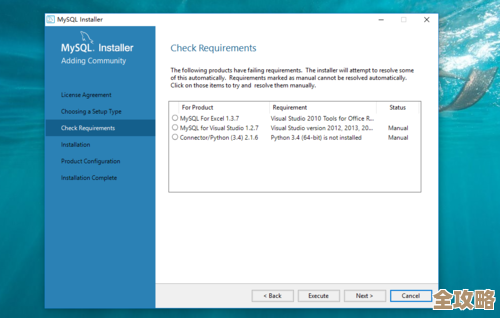

光靠人盯人是不够的,必须把安全能力变成一种简单的、自动化的工具,嵌入到开发人员每天都在用的流水线里,开发人员不喜欢被说教,但他们喜欢能提高效率的工具,可以在代码仓库里设置一个自动检查的钩子,当开发人员提交一段含有已知安全风险代码(比如用了某个不安全的函数)时,工具会自动评论提醒:“嘿,这段代码可能有安全风险,建议使用另一个更安全的函数ABC,这里是修改例子。” 这样,提醒发生在开发人员刚写完代码、记忆最清晰的时候,修复成本最低,他也不会觉得安全是在找他麻烦,反而觉得这个工具很智能,在帮助他写出更好的代码,再比如,在打包构建镜像的阶段,自动集成一个软件成分分析工具,检查项目引用的第三方库有没有已知的漏洞,如果有,就直接在流水线里报错,阻止这个不安全的版本被部署到测试环境,这样一来,安全要求就从一个需要额外记忆的规章制度,变成了一个自然而然、无法绕过的流程节点。

沟通的方式方法特别重要,安全团队给开发团队反馈问题时,绝对不能只扔下一份充满“跨站脚本”、“SQL注入”、“缓冲区溢出”等专业术语的报告,开发人员可能根本不明白这些词具体指什么,更不知道怎么修,正确的做法是,安全人员需要当好“翻译官”和“医生”,不仅要告诉开发“你这里生了什么病”(漏洞类型),更要清晰地说明“这个病是怎么得的”(漏洞原理,用代码例子说明),以及“应该吃什么药”(提供具体的、可操作的修复代码示例),最好还能说明“如果不治会有什么后果”(可能造成的业务风险),这种沟通是建设性的,是在帮助开发人员解决问题,而不是在指责他们犯了错,时间长了,开发人员甚至会主动在写代码时咨询安全同事:“我这么写,从安全角度看有没有问题?” 信任就是这样慢慢建立起来的。

培训也不能是单向的、填鸭式的,别总把开发人员拉到一个大会议室,讲几个小时的枯燥理论,可以把培训内容打碎,变成一个个5分钟的小视频或者一篇篇简短的文档,就讲一个具体的安全知识点和对应的代码写法,直接推送到他们的办公聊天软件里,或者,更有效的是,组织一些小型的、实战性的“安全编程工作坊”,针对公司最近常用的技术框架,一起写代码,一起找漏洞,一起修复,这种互动式的学习,效果远比听大课要好。

管理层要起到关键作用,必须从制度上明确,应用安全是每个人的责任,而不仅仅是安全团队的责任,在考核开发团队时,不能只看功能完成速度和bug数量,也要把安全指标(比如代码中严重漏洞的密度、漏洞的平均修复时间)纳入进去,对于主动发现并上报安全问题的开发人员,要给予表扬和奖励,营造一种“安全至上”的积极氛围。

树叶云要把应用安全和开发优先配合好,这个适应的模式核心就是:心态上从“管控”转向“赋能”,流程上从“事后检查”转向“全程嵌入”,工具上从“手动繁琐”转向“自动智能”,沟通上从“指责挑错”转向“协作共治”,这不是一朝一夕能完成的,需要安全团队放下身段,主动贴近开发,也需要开发团队打开心扉,理解安全对业务的重要性,双方朝着一个共同的目标——又快又稳地交付高质量产品——努力,才能形成合力,而不是内耗。

本文由瞿欣合于2025-12-28发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://haoid.cn/wenda/69766.html