Redis通信端口安全怎么保障,聊聊那些不容忽视的细节和方法

- 问答

- 2026-01-15 02:19:14

- 1

Redis在设计之初,为了追求极致的性能,在安全方面做得非常“简陋”,它默认是没有密码的,而且会绑定在所有的网络接口上(0.0.0.0),这意味着如果你的Redis服务器直接暴露在公网上,任何人都可以连接上来,甚至清空你的数据,保障安全的第一步就是改变这些危险的默认设置。

第一道防线:改变默认端口和设置强密码

这是最基础也是最容易被忽视的两点。

- 修改默认的6379端口:黑客们扫描服务器时,第一个尝试的就是这些众所周知的默认端口,就像你家的大门,如果锁是通用的,小偷试几下就开了,把端口改成一个不常用的、大于1024的端口号(比如6380、7379之类的),能立刻过滤掉一大批漫无目的的自动化扫描攻击,修改方法是在Redis的配置文件

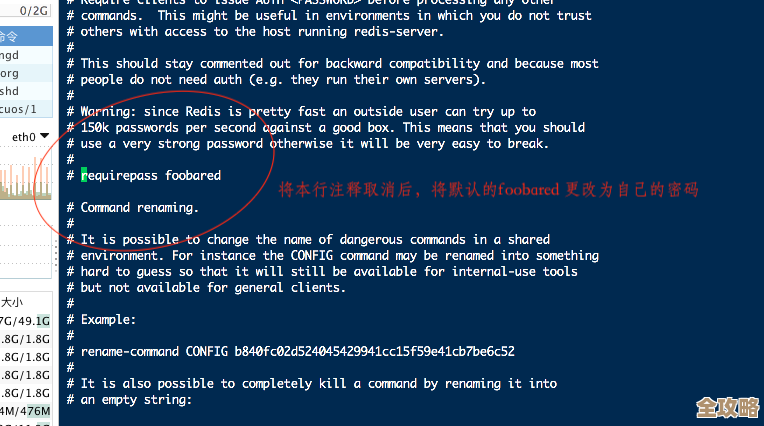

redis.conf里找到port 6379这一行,把数字改成你想要的。 - 启用并设置一个复杂的密码:这是重中之重,光改端口还不够,高手依然能扫描出你的新端口,所以必须设置密码,在

redis.conf文件中,找到requirepass这个配置项,去掉注释,在后面设置一个极其复杂的密码,最好是大小写字母、数字、特殊符号混合的长密码,这样,即使有人找到了你的Redis端口,也无法直接进行操作,这里要提一下,这个认证机制比较弱,密码是明文传输的,所以它只是第一道关卡。

第二道防线:网络层面的隔离与绑定

光有密码和端口还不够,我们要从网络层面把Redis“藏起来”。

- 绑定内网IP:绝对不要让Redis监听在公网IP上,在

redis.conf中,找到bind指令,默认可能是bind 0.0.0.0,这意味着接受来自任何IP的连接,你必须把它改成你的内网IP地址,比如bind 192.168.1.100,这样,只有同一个局域网内的应用服务器才能连接到Redis,公网上的攻击者连敲门的机会都没有,这是根据Redis官方文档强调的最佳实践。 - 使用防火墙:系统层面的防火墙是另一道坚固的壁垒,即使配置可能出错,防火墙也能提供额外保障,你应该设置规则,只允许特定的、需要访问Redis的应用服务器的IP地址,连接到你的Redis端口(就是你修改后的那个端口),其他的连接请求一律拒绝,在Linux上,可以用iptables或者firewalld来实现。

第三道防线:权限最小化原则

不要给Redis过多的权限,限制它的能力,即使被攻破也能减少损失。

- 禁用高危命令:Redis有一些非常危险的命令,比如

FLUSHALL可以清空整个数据库,CONFIG可以让攻击者动态修改服务器配置(比如直接关掉密码),我们应该在配置文件中用rename-command指令将这些命令禁用或者重命名成一个非常复杂的、别人猜不到的名字。rename-command FLUSHALL "" rename-command CONFIG "aVeryLongRandomString12345"这样,即使攻击者通过某种方式获得了访问权限,他也无法执行这些破坏性极大的操作,这个思路在很多安全指南中都有提及。

- 使用非root用户运行:绝对不要用root权限来运行Redis服务,应该创建一个专用的、没有任何系统管理员权限的用户(比如

redis用户),然后用这个用户来启动Redis服务,这样即使Redis服务被攻破,攻击者获得的权限也是受限的,无法对系统造成更大的破坏。

第四道防线:加密通信(针对敏感数据)

如果您的Redis中存储了非常敏感的信息(比如用户会话、临时令牌等),并且您的应用架构要求数据必须在不可信的网络中传输(比如跨机房同步),那么仅仅靠TCP明文传输就不够了,密码也会被截获,这时候,你需要考虑加密。

- 使用SSL/TLS代理:Redis本身在早期版本不支持加密传输,但你可以通过在Redis前面部署一个SSL/TLS代理(比如使用Stunnel、Spiped等工具)来为通信加密,这样,应用服务器和Redis代理之间是加密连接,代理再和Redis走内网明文连接,保证了数据在公网上的安全。

- 考虑Redis 6.0以上的版本:Redis从6.0版本开始,原生支持了TLS加密,如果你的业务对安全性要求极高,并且有条件升级到新版本,那么直接启用Redis自身的TLS功能是最佳选择,这能简化架构,并提供端到端的加密,根据Redis 6.0的发布说明,这是其最重要的新特性之一。

别忘了持续监控

安全不是一劳永逸的,你应该定期查看Redis的日志文件,关注是否有异常的连接尝试或认证失败记录,保持Redis版本的更新,及时修补已知的安全漏洞。

保障Redis端口安全是一个多层次、纵深防御的过程,从修改默认设置、网络隔离,到命令限制和通信加密,每一步都是在给数据增加一把锁,这些方法都不算高深,但需要运维和开发人员有足够的安全意识,细致地做好每一个环节,才能确保这个高性能的数据服务器不会成为系统的安全短板。

本文由称怜于2026-01-15发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://haoid.cn/wenda/80899.html