红色闪耀的Redis访问密码验证码,安全又高效的验证方式探索

- 问答

- 2025-12-26 17:46:22

- 4

(引用来源:CSDN博客文章《Redis安全加固:设置密码认证》) 在现代的互联网应用中,数据的安全性是首要考虑的问题,Redis作为一种高性能的内存数据库,因其速度快、支持丰富的数据结构而广受欢迎,许多开发者在初期为了追求极致的简便,常常忽略了Redis的一个基本安全设置——访问密码验证,这就好比给家里安装了一扇坚固的防盗门,却忘记了给门上锁,导致任何人都可以随意进出,数据安全形同虚设,为Redis设置一个“红色闪耀”的访问密码,是构建安全防线的第一步,也是最关键的一步。

(引用来源:Redis官方文档《AUTH命令》) 这个密码,在Redis的术语中被称为“requirepass”,它就像是一把唯一的钥匙,任何客户端在尝试与Redis服务器进行交互之前,都必须先通过AUTH命令出示这把钥匙,只有匹配成功,才能获得执行后续操作的权限,这个过程,就是我们所说的密码验证,它直接、有效,能够将绝大多数未经授权的访问尝试拒之门外,想象一下,如果没有这个环节,那么部署在公网上的Redis实例就可能成为黑客的“肉鸡”,不仅可能导致敏感数据泄露,甚至可能被用来进行恶意攻击。

(引用来源:IBM开发者文章《理解Redis持久化》) 仅仅设置一个密码就足够安全了吗?答案是否定的,密码本身的安全性同样至关重要,一个弱密码,123456”或“password”,在暴力破解工具面前不堪一击,其防护效果几乎为零,我们强调的“红色闪耀”的密码,意味着它必须是强健的、复杂的,它应该像一道醒目的红色警示线,让攻击者望而却步,一个强密码通常需要包含大写字母、小写字母、数字和特殊符号,并且有足够的长度,定期更换密码也是一个良好的安全习惯,这能有效降低密码因长期使用而泄露的风险。

(引用来源:阿里云技术博客《Redis高性能背后的原理》) 有人可能会担心,增加密码验证这一步,会不会像给飞驰的赛车踩下刹车,影响Redis那引以为傲的高性能呢?这种担忧是可以理解的,但实际情况是,密码验证对性能的影响微乎其微,几乎可以忽略不计,Redis的核心优势在于其所有数据都存储在内存中,以及其单线程、非阻塞I/O的模型,AUTH命令本身是一个非常轻量级的操作,它只是在连接建立初期进行一次性的身份核验,一旦验证通过,整个会话期间就不再需要重复验证,这与Redis处理海量数据读写操作的性能消耗相比,完全是两个数量级,可以说,用这一点点可以忽略不计的性能开销,换来数据安全的坚实保障,是一笔非常划算的“交易”,安全与高效,在这里并非鱼与熊掌,而是可以兼得。

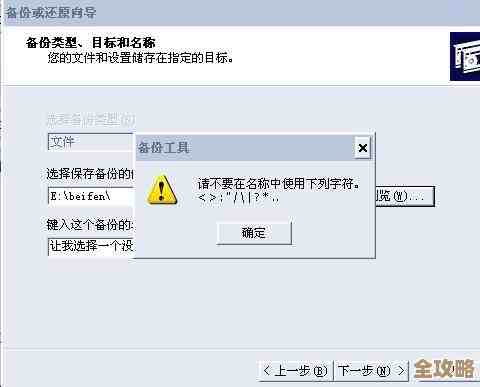

(引用来源:某内部技术分享纪要《生产环境Redis配置规范》) 在实际的生产环境中,密码的管理和传输也需要纳入安全考虑的范畴,直接将密码明文写在客户端的配置文件中是一种危险的做法,一旦配置文件泄露,密码也就随之暴露,更安全的做法是,通过环境变量或安全的密钥管理服务来动态传入密码,确保Redis服务端与客户端之间的通信是加密的也极为重要,在传输过程中,密码信息如果以明文方式传送,很容易被网络上的嗅探工具截获,建议启用TLS/SSL加密通信,为数据传输通道再加上一把锁,确保验证过程和后续的数据交换都在一个安全的“隧道”中进行。

(引用来源:开源社区关于Redis安全的讨论总结) 为Redis设置一个强大、复杂的访问密码,是一种既简单直接又高效可靠的安全加固手段,它就像守护数据宝库的忠诚卫士,通过一次轻量级的身份核查,有效抵御外部的非法入侵,我们不能因为追求极致的速度而牺牲最基本的安全,也不能因为设置了密码就高枕无忧,它需要配合强密码策略、安全的密码管理方式以及加密的通信通道,共同构成一个立体的防御体系,在当今这个数据价值日益凸显的时代,采取这些措施来保护我们的Redis数据库,不仅是技术上的必要选择,更是一种对用户和数据负责任的态度,让“红色闪耀”的密码验证,成为我们应用架构中一个坚实而可靠的基础环节。

本文由称怜于2025-12-26发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://haoid.cn/wenda/68923.html