Redis访问权限那些事儿,怎么设置才靠谱又安全呢?

- 问答

- 2025-12-29 19:07:07

- 3

Redis这个东西,速度快是快,但要是权限没管好,那简直就是给黑客开了个后门,你的那点小秘密,比如用户数据、会话信息,可能分分钟就被看光光,甚至整个服务器都可能被人家拿去挖矿,今天咱们就聊聊怎么把Redis的大门关紧,让它既好用又安全。

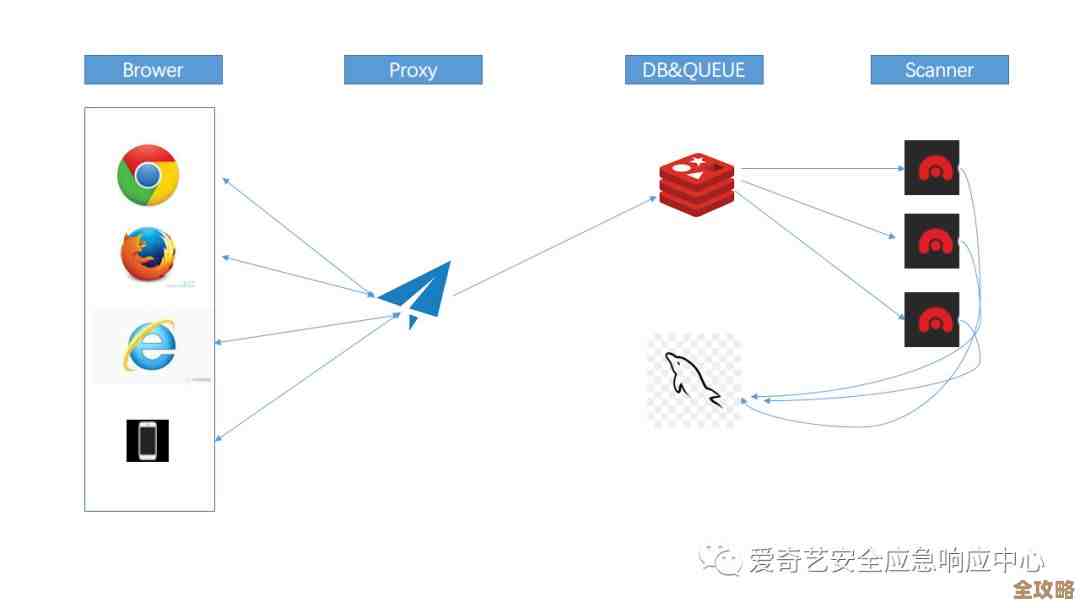

最最基础也最容易被忽略的一点就是:别用默认端口! Redis安装好之后,默认的访问端口是6379,这就像你家的门牌号,全世界的贼都知道这个默认门牌号,会不停地来敲门试试,第一件事就是去改掉它,在Redis的配置文件里,找到port这一行,把它改成一个不常用的数字,比如6380或者10086都行,这样一来,那些漫无目的的网络扫描就很难一下子找到你的Redis了。(来源:基于Redis安全实践中的常见建议)

光改端口还不够,因为只要有人能找到你的服务器IP和端口,他还是能连上来,这时候就需要设置访问密码了,这相当于给大门加了一把锁,在Redis的配置文件里,找到requirepass这个配置项,在后面设置一个超级复杂的密码,越长越乱越好,最好包含大小写字母、数字和特殊符号,设置之后,任何客户端想要连接Redis,都必须先输入正确的密码才行,这里有个关键点:密码千万别写在应用程序的代码里,万一代码泄露,密码也一起泄露了,应该把密码放在环境变量或者专门的配置中心里。(来源:Redis官方文档关于认证的说明)

我们要考虑的是“谁能访问”的问题,默认情况下,Redis会绑定在0.0.0这个地址上,意思是允许来自任何网络地址的连接,这太危险了!如果你的服务器有公网IP,那全世界的电脑都能来尝试连接你的Redis,正确的做法是,在配置文件里通过bind指令,只允许受信任的IP地址来连接,如果你的Redis只给本机上的应用程序用,那就写成bind 127.0.0.1,这样只有本机才能访问,如果你的应用和Redis在不同服务器上,那就只绑定应用服务器的内网IP地址,坚决不对外部网络开放。(来源:基于网络服务安全的最小权限原则)

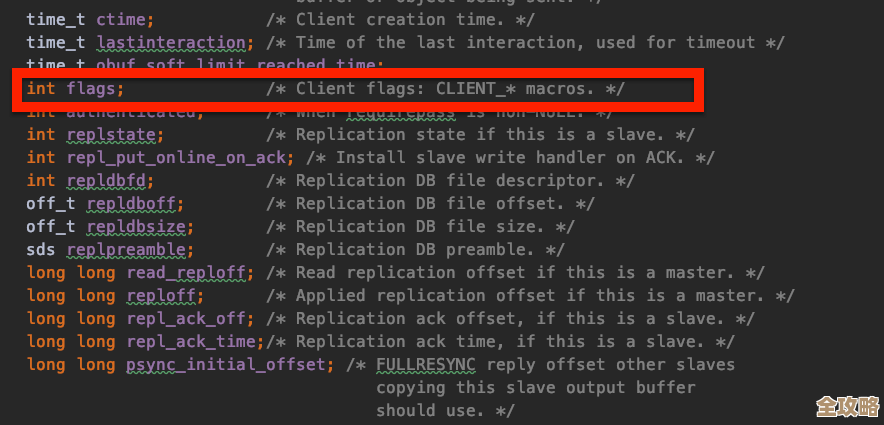

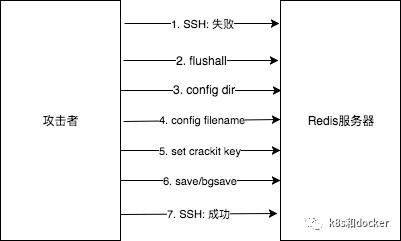

光限制谁可以敲门进来还不够,我们还得限制进来的人能干什么,这就是命令重命名或者命令禁用的功能,Redis的权限管理比较粗放,要么有密码全都能干,要么没密码啥也干不了,但有些命令非常危险,比如FLUSHALL能清空整个数据库,CONFIG能让客户端直接修改服务器配置,对于生产环境,我们完全可以禁用这些命令,在配置文件里,有一组配置项像rename-command CONFIG "",这样就把CONFIG命令彻底禁用了,或者你也可以把它重命名成一个超级复杂的名字,相当于把核按钮藏起来,只有你自己知道在哪。(来源:Redis官方文档关于重命名命令的说明)

除了Redis自身的设置,操作系统层面的安全也至关重要。不要让Redis用root账号运行! root账号权限太大了,一旦Redis被攻破,攻击者就能以root身份为所欲为,我们应该专门创建一个权限很低的系统账号,比如就叫redis,然后让Redis服务以这个账号的身份来运行,这样即使出了事,损失也能控制在最小范围。(来源:服务器安全运维的基本准则)

再唠叨几个零散但重要的点:

- 防火墙是必须的: 在服务器上配置防火墙规则,只允许特定的应用服务器IP访问你的Redis端口,这是双保险。

- 定期更新: 关注Redis的版本更新,及时修补已知的安全漏洞。

- 非必要不公网: 除非有特殊需求,否则绝对不要把Redis服务暴露在公网上,如果需要远程管理,也应该通过SSH隧道等安全方式连接。

保护Redis安全就是一个“层层设防”的思路,改端口是第一道防线,设密码是第二道,绑定IP是第三道,禁用危险命令是第四道,用非root账号运行是第五道,这些措施加起来,才能让你的Redis在享受高性能的同时,也能安安稳稳地工作,不至于变成安全链条上最薄弱的那一环。

本文由寇乐童于2025-12-29发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://haoid.cn/wenda/70816.html