MySQL报错MY-011553,远程处理更新证书失败的故障修复思路分享

- 问答

- 2025-12-27 03:01:19

- 1

MySQL报错MY-011553,这个错误信息通常出现在MySQL 8.0及更高版本的错误日志中,其完整的描述可能类似于“[MY-011553] [Server] Failed to update the certificate(s)”,这个错误的核心意思是MySQL服务器在尝试自动更新其SSL/TLS证书时失败了,SSL/TLS证书是用来加密客户端与服务器之间通信的,对于保障数据安全传输至关重要,当这个更新失败时,虽然数据库服务可能仍在运行,但可能会影响到新的安全连接,或者在未来证书过期后导致服务中断。

下面,我将根据MySQL官方文档、社区常见问题排查经验以及系统管理的一般逻辑,来分享修复这个问题的思路。

第一步:查看错误日志,确认具体细节

遇到任何MySQL错误,第一要务都是仔细阅读错误日志,MY-011553是一个概括性的错误码,日志中通常会提供更详细的信息来指明失败的具体原因,你需要找到MySQL的错误日志文件(其位置可以通过在MySQL中执行 SHOW VARIABLES LIKE 'log_error'; 来查询)。

在日志中,寻找包含MY-011553的行及其上下文,常见的伴随信息可能包括:

- 权限不足:“Access denied”或“Permission denied”,这表示运行MySQL服务的系统用户(通常是

mysql)没有权限读取或写入证书文件所在的目录。 - 文件不存在:MySQL无法找到它试图更新的证书或密钥文件。

- 路径错误:配置的证书文件路径不正确。

- 证书格式无效或已损坏:现有的证书文件可能不是有效的X.509格式,或者文件内容在生成或传输过程中损坏了。

- 自动更新功能本身的问题:可能与MySQL的自动证书维护机制有关。

明确具体的错误信息是解决问题的关键,它能让你避免盲目操作。

第二步:检查证书相关配置和文件权限

这是最常见的问题根源,你需要检查MySQL配置中与SSL相关的系统变量,并核实文件系统的权限。

-

定位证书文件路径:连接到MySQL实例,执行以下命令查看当前的SSL证书和密钥文件路径:

SHOW VARIABLES WHERE Variable_Name IN ('ssl_cert', 'ssl_key', 'ssl_ca');记下

ssl_cert,ssl_key, 和ssl_ca(如果有的话)的值,这些就是MySQL正在使用或试图更新的文件。 -

检查文件系统权限:

- 切换到操作系统命令行,以root或有sudo权限的用户操作。

- 导航到证书文件所在的目录,如果

ssl_cert是/var/lib/mysql/server-cert.pem,那么你需要检查/var/lib/mysql/目录和server-cert.pem文件本身的权限。 - 确保目录和文件的所有者都是MySQL运行时使用的用户(通常是

mysql),你可以使用ps aux | grep mysqld命令查看MySQL进程的运行用户。 - 确保MySQL用户对证书文件至少有读权限(

r),对文件所在的目录有执行权限(x),如果MySQL需要自动更新(写入)这些文件,则还需要对文件有写权限(w),一个常见的权限设置是:文件权限为640(所有者读写,组读),目录权限为755(所有者读写执行,组和其他读执行),你可以使用ls -l /path/to/certificate.pem和ls -ld /path/to/directory/来查看权限。

如果权限不对,使用

chown和chmod命令进行修正。sudo chown mysql:mysql /var/lib/mysql/server-* sudo chmod 640 /var/lib/mysql/server-*.pem sudo chmod 755 /var/lib/mysql/ # 确保目录权限正确

第三步:验证证书文件的有效性

如果权限正确,但问题依旧,可能是证书文件本身有问题。

- 检查证书内容:使用

cat命令查看证书文件内容,确认其是有效的PEM格式,一个正常的证书文件应该以-----BEGIN CERTIFICATE-----开头,以-----END CERTIFICATE-----私钥文件则以-----BEGIN PRIVATE KEY-----或-----BEGIN RSA PRIVATE KEY-----开头。 - 使用OpenSSL验证:你可以使用OpenSSL工具来检查证书的有效性,检查证书的过期时间和详情:

openssl x509 -in /var/lib/mysql/server-cert.pem -text -noout

检查私钥是否有效:

openssl rsa -in /var/lib/mysql/server-key.pem -check -noout

如果这些命令报错,说明文件已损坏或格式不正确。

第四步:手动更新证书

如果现有证书确实有问题,或者你怀疑是自动更新过程出了岔子,最直接的方法是手动生成并配置新的证书。

-

生成新的自签名证书(如果你的MySQL实例使用自签名证书):

# 切换到证书目录 cd /var/lib/mysql/ # 生成私钥 openssl genrsa -out server-key.pem 2048 # 生成证书签名请求(CSR) openssl req -new -key server-key.pem -out server-req.pem # 生成自签名证书(有效期365天) openssl x509 -req -in server-req.pem -days 365 -signkey server-key.pem -out server-cert.pem

同样,确保生成的文件权限设置正确(参考第二步)。

-

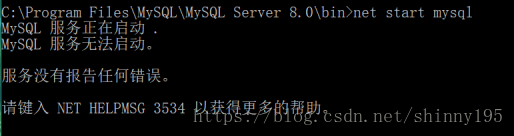

重启MySQL服务:在手动更新证书文件后,需要重启MySQL服务以使新证书生效。

sudo systemctl restart mysql # 或者 sudo service mysql restart

重启后,再次检查错误日志,确认MY-011553错误是否消失。

第五步:考虑禁用自动更新(临时或永久)

在某些情况下,你可能希望完全控制证书的更新周期,而不依赖MySQL的自动功能,MySQL提供了 auto_generate_certs 和 sha256_password_auto_generate_rsa_keys 等系统变量来控制自动生成行为。

你可以通过临时将这些变量设置为 OFF 来排除是否是自动更新逻辑本身的问题:

SET GLOBAL auto_generate_certs = OFF;

但这只是临时生效,要永久禁用,需要将 auto_generate_certs=OFF 写入MySQL的配置文件(如my.cnf或my.ini)中的 [mysqld] 段落,然后重启服务。

处理MY-011553错误是一个典型的“排查-定位-解决”过程,核心思路是从错误日志出发,优先检查最常见的权限和文件存在问题,然后逐步深入到文件内容和配置层面,手动更新证书是一个行之有效的解决方案,而了解如何控制MySQL的自动证书管理功能则能让你在未来的维护中更加从容,在处理任何与数据库安全相关的配置时,操作前做好备份总是个好习惯。

本文由酒紫萱于2025-12-27发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://haoid.cn/wenda/69162.html